Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

Microsoft y Symantec colaboran para desactivar botnet

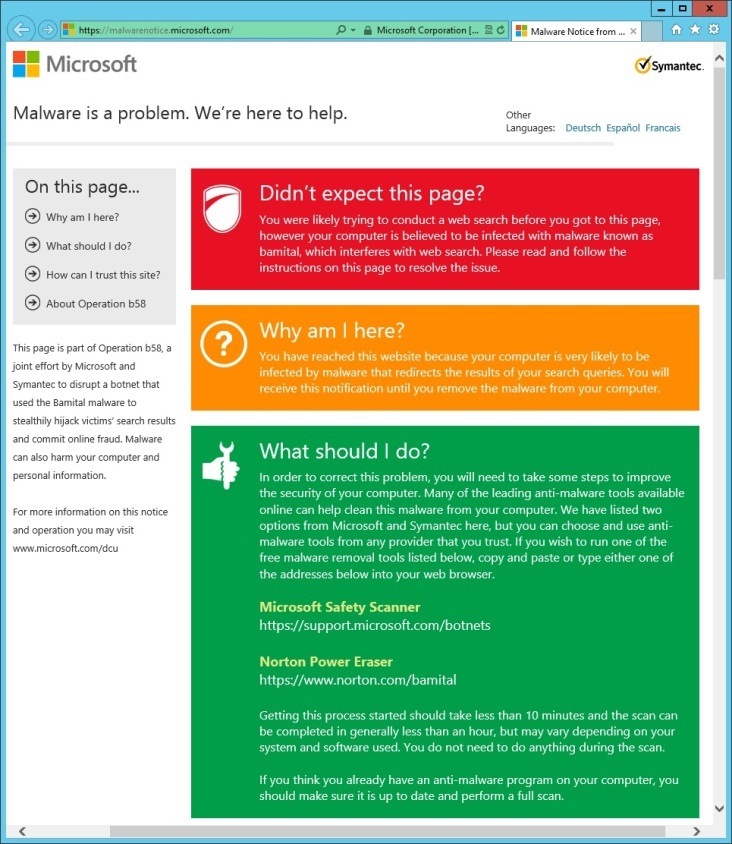

Microsoft y Symantec trabajaron con funcionarios estadounidenses y españoles para acabar con la botnet Bamital, la cual había operado al menos desde 2009 y que, en algún momento, estuvo formada por más de 1.8 millones de computadoras comprometidas.

De acuerdo con un informe del blog de amenazas Kaspersky Lab, los ordenadores infectados tenían sus búsquedas interceptadas y eran redirigidas a los operadores de la botnet, junto con los términos de búsqueda que habían sido introducidos anteriormente. Esto permitía que los operadores vendieran el registro de los clics de esos usuarios a otros criminales y redirigir el tráfico a sus sitios web.

La distribución de la botnet alcanzó su punto máximo a finales de 2011 y principios de 2012 aparentemente. Microsoft presentó una demanda en contra de los operadores de la botnet, que resultó estar ubicada en Rusia y Europa del Este el pasado 31 de enero y se le concedió una orden de la corte para ir tras los servidores de comando y control (C&C) de la botnet unos pocos días después. El 6 de febrero, Microsoft y los funcionarios de Estados Unidos tomaron datos y pruebas de empresas de alojamiento web en Nueva Jersey y Virginia para interrumpir las operaciones de la botnet. Symantec, en colaboración con las autoridades españolas (incluida la Guardia Civil), analizó un servidor de comando y control de la botnet y descubrió que recibía 120 mil conexiones al día.

La distribución de la botnet alcanzó su punto máximo a finales de 2011 y principios de 2012 aparentemente. Microsoft presentó una demanda en contra de los operadores de la botnet, que resultó estar ubicada en Rusia y Europa del Este el pasado 31 de enero y se le concedió una orden de la corte para ir tras los servidores de comando y control (C&C) de la botnet unos pocos días después. El 6 de febrero, Microsoft y los funcionarios de Estados Unidos tomaron datos y pruebas de empresas de alojamiento web en Nueva Jersey y Virginia para interrumpir las operaciones de la botnet. Symantec, en colaboración con las autoridades españolas (incluida la Guardia Civil), analizó un servidor de comando y control de la botnet y descubrió que recibía 120 mil conexiones al día.

Las víctimas fueron infectadas a través de ataques drive-by o malware que estaba incluido en las aplicaciones descargadas desde redes peer-to-peer. Los ataques drive-by fueron llevados a cabo, en su mayoría, en sitios web de pornografía que estaban comprometidos. El paquete exploit Phoenix y otros métodos se utilizaron para infectar los equipos con el troyano Bamital que, una vez instalado, colocaba una cookie en el navegador con el nombre (en ruso) "yatutuzebil" (Yo ya estaba aquí, en español).

El troyano Bamital constaba de tres partes: un módulo de comando y control, un componente que secuestraba los resultados del motor de búsqueda en la máquina del usuario y un tercer módulo que creaba tráfico en los sitios web sin que hubiera una interacción del usuario. Este tercer módulo daba clic en vínculos de sitios web y anuncios en el marco de las sesiones web existentes para generar el ingreso.

El troyano Bamital constaba de tres partes: un módulo de comando y control, un componente que secuestraba los resultados del motor de búsqueda en la máquina del usuario y un tercer módulo que creaba tráfico en los sitios web sin que hubiera una interacción del usuario. Este tercer módulo daba clic en vínculos de sitios web y anuncios en el marco de las sesiones web existentes para generar el ingreso.

Microsoft dijo que esta era la sexta operación que realizaba en los últimos tres años para derribar una botnet y su segunda operación en colaboración con Symantec. Kelihos, Nitol y algunos Zeus se encuentran entre los botnet que fueron derrotados por Microsoft previamente.

Con información adicional de The Hacker News