Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

Troyano usa Google Docs para establecer comunicación con servidor de control

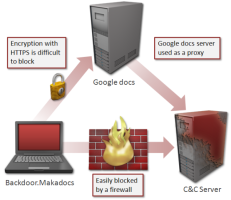

La gran complejidad que involucra una conexión HTTPS con el visor de documentos de Google Docs está diseñada para prevenir que la comunicación entre el troyano y su servidor de control (C&C) sea descubierta.

La firma de seguridad Symantec descubrió un nuevo troyano llamado Backdoor.Makadocs, el cual se esconde en documentos RTF (Text Format Rich o Formato de Texto Enriquecido) o en Microsoft Word e inyecta un código malicioso a través de otro troyano llamado Trojan.Dropper. Aparentemente, utiliza el servicio de visualización de Google Docs para comunicarse con su servidor de control.

Actualmente Symantec clasifica el nivel de amenaza del troyano como muy bajo. En una publicación del blog de la compañía, se especifica que el documento infectado parece tener como objetivo principal a usuarios de Brasil. El malware transfiere información como el nombre de la computadora infectada y el sistema operativo. Symantec indica que es capaz de afectar a las nuevas versiones de Windows 8 y Windows Server 2012.

Una característica inusual de este troyano es el uso de Google Docs: el servidor en línea ofrece un visor que carga y despliega varios tipos de archivos en URLs. El uso de este visor previene que la información intercambiada entre la computadora infectada y el servidor C&C sea descubierta, puesto que la conexión viaja cifrada por medio del protocolo HTTPS y por tanto, es más dificil de detectar. Symantec añadió que Google puede prevenir un mal uso del visor si se implementa un firewall.