Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

DDoS mediante publicidad móvil con JavaScript

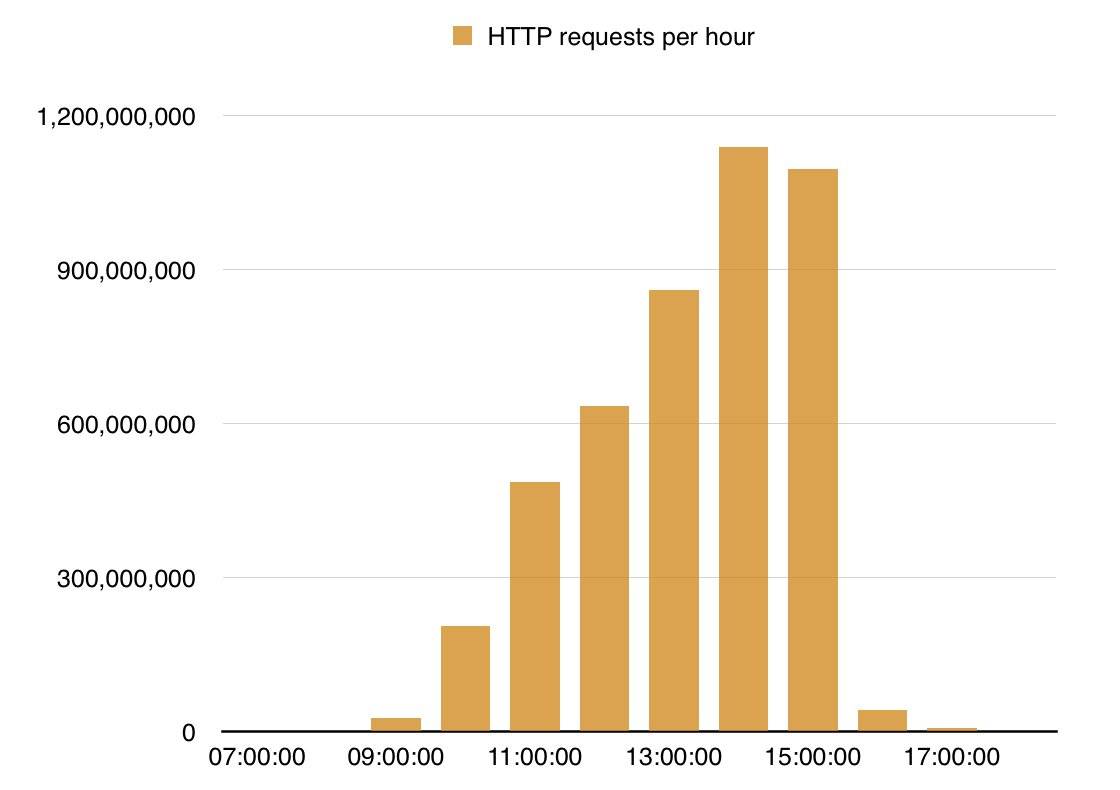

En CloudFlare ha descubierto una forma inusual de ataque de denegación de servicio: publicidad en dispositivos móviles que están enviando alrededor de 275 mil solicitudes HTTP por segundo.

"Inundaciones de capa 7 basadas en el navegador únicamente se consideraron rumores de una amenaza teórica durante mucho tiempo" dice Majkowski. "Parece que la mayor dificultad no está en crear el JavaScript, si no en distribuirlo con eficacia."

"Es crucial en la emisión de grandes inundaciones de peticiones encontrar un vector de distribución eficiente, hasta ahora no he visto muchas inundaciones basadas en el navegador que sean de un tamaño considerable."

CloudFlare ha recibido cerca de 4.5 mil millones de solicitudes en un día, en ataques contra un dominio de uno de sus clientes, todas estas procedentes de alrededor de 650 mil direcciones IP únicas, además se mencionó que prácticamente todo el tráfico vino de dispositivos móviles en China.

Majkowski explica que en el navegador de la víctima fue encontrado un iframe (elemento que permite insertar o incrustar un documento HTML dentro de otro principal) con la página de anuncios que contenía un ataque de publicidad maliciosa y un JavaScript malicioso. Los dispositivos del usuario posteriormente lanzaron una avalancha de peticiones XHR contra servidores CloudFlare.

"Los ataques de este tipo forman una nueva tendencia" dice. "Estos presentan un gran peligro en Internet debido a que la defensa contra este tipo de inundación no es fácil para los pequeños operadores de sitios web."

La semana pasada, los atacantes se dirigieron a los usuarios de 4Chan y 8Chan a través de una imagen del sitio Imgur con codigo JavaScript. El ataque, para ciertas víctimas específicas, consistió en hacer ping a la infraestructura de command & control, al parecer esta fue la única acción que se realizó.