Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

Nueva variante del malware Dridex en phishing

Mientras se analizaba phishing de correo electrónico, los investigadores encontraron una nueva variante del malware Dridex que despertó su interés.

Según PhishMe, el correo electrónico malicioso contenía una iteración de Dridex, un troyano bancario relacionado con "Cridex", el cual mostraba nuevas medidas para evitar su detección en máquinas virtuales (VM). En una entrada del blog, Ronnie Tokazowski, investigador senior en PhishMe, dijo que con el fin de analizar el código anti-VM utilizado por los atacantes, el equipo tuvo que romper una contraseña de 19 caracteres empleada por los saboteadores.

Según PhishMe, el correo electrónico malicioso contenía una iteración de Dridex, un troyano bancario relacionado con "Cridex", el cual mostraba nuevas medidas para evitar su detección en máquinas virtuales (VM). En una entrada del blog, Ronnie Tokazowski, investigador senior en PhishMe, dijo que con el fin de analizar el código anti-VM utilizado por los atacantes, el equipo tuvo que romper una contraseña de 19 caracteres empleada por los saboteadores.

En una entrevista de seguimiento con SCMagazine.com, Tokazowski explicó que las nuevas capacidades de evasión de VM de Dridex están destinadas a frustrar a los investigadores, que utilizan una máquina virtual para analizar malware o tecnologías sandboxing automatizadas.

"Ese es uno de los mayores logros sobre esta variante", dijo Tokazowski. "Por alguna razón no querían que fuera analizado", dijo refiriéndose a los autores. PhishMe también encontró que las tácticas de los anti-VM se encontraron en código antiguo.

"Fue lanzado originalmente en 2008 y supongo que no se ha utilizado mucho," dijo Tokazowski sobre el código malicioso. Añadió que la nueva cepa de Dridex fue desarrollada para reconocer al menos siete mecanismos de VM.

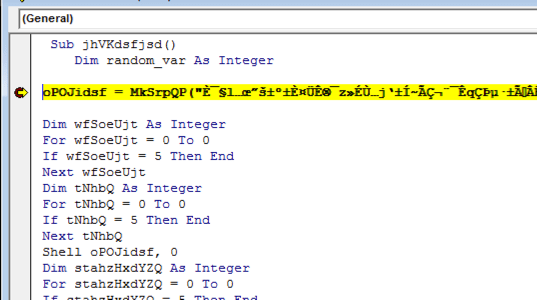

En su blog, Tokazowski explicó que con el fin de eludir la función de contraseña de Dridex (y examinar el malware), los investigadores modificaron el código.

"Mediante la modificación de la función que contiene el código de detección de VM, podemos anular sus revisiones para eludir los mecanismos de seguridad. También podemos establecer un punto de interrupción en nuestros datos de interés para ver si, cuando se ejecute el código, aterrizamos donde queremos estar", escribió. "Después de guardar un archivo .xls modificado y volver a ejecutarlo, vamos a habilitar las macros también. Si entramos en nuestro archivo y ejecutamos la macro, podemos ver en la figura de abajo que el código se detiene en nuestro Break Point, logrando evadir todos los candados anti-VM, antidepuración y ¡rutinas antitodo!"

Tokazowski dijo que el correo electrónico de phishing que lleva a la variante Dridex fue diseñado para parecerse a un correo electrónico auténtico del departamento de ingresos del Reino Unido. La línea de asunto para el correo electrónico malicioso de fecha 11 de marzo fue "Su reembolso de impuestos."