Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

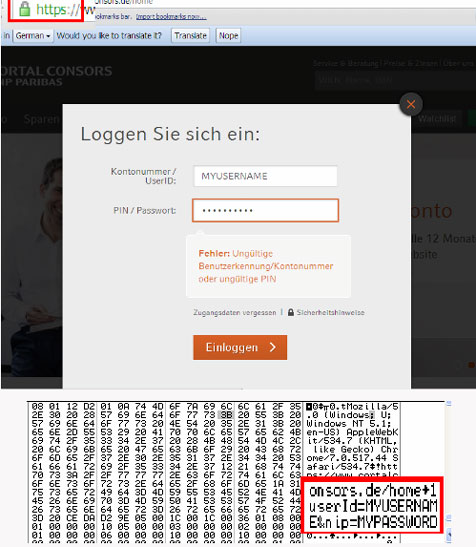

Malware bancario analiza datos enviados por HTTPS

Los usuarios de banca en línea pueden detectar alguna infección por malware ya que pueden aparecer páginas de phishing o agregarse campos a formularios bancarios legítimos.

El malware bancario Emotet no se molesta con eso y espía los datos enviados a través de conexiones seguras.

De acuerdo con los investigadores de Trend Micro, los usuarios alemanes son los más vulnerables a esta familia de malware, aunque las infecciones también han sido vistas en el resto de la región europea, así como en América del Norte y la región de Asia-Pacífico.

Las variantes dirigidas a los consumidores alemanes se entregan a las víctimas a través de notificaciones de transferencias bancarias y facturas falsas. Al hacer clic en los enlaces incorporados se desencadena la descarga del malware.

La primera cosa que el malware hace cuando se ejecuta es contactar con su C&C (command and control), después se descargan archivos adicionales, incluido el archivo de configuración que contiene información sobre los bancos objetivo.

"Otro archivo descargado es una DLL. Que también se inyectá a todos los procesos y se encarga de interceptar y registrar el tráfico de red saliente. Cuando se inyecta a un navegador, el DLL malicioso compara el sitio de acceso con las cadenas contenidas en el archivo de configuración descargado anteriormente", explicaron los investigadores.

"Si las cadenas son iguales, el malware reúne la información para conseguir la URL visitada y el envió de datos. El malware guarda todo el contenido del sitio web, lo que significa que los datos pueden ser robados y guardados."

El malware también es capaz de ligar en una serie de API de red, lo que le permite espiar los datos enviados a través de HTTPS.