Últimas noticias

- Usuarios de Skype afectados por ransomware en anuncios maliciosos 01-Abr-2017

- Java y Flash encabezan la lista programas más obsoletos 31-Mar-2017

- Apple soluciona error en Safari usado en ataques de ransomware 28-Mar-2017

- Utilizan botnet GiftGhostBot para robar saldos de tarjetas de regalo 28-Mar-2017

- Expertos señalan que hay archivos sensibles expuestos en Docs.com 28-Mar-2017

- Spammers modifican archivos RTF para ocultar malware 27-Mar-2017

- Estafas de bitcoins infestan las redes sociales 25-Mar-2017

Nuevo malware para Android reenvía mensajes entrantes a hackers

Un nuevo tipo de malware para Android puede interceptar mensajes de texto y reenvíalos a hackers, ha sido descubierto por la firma Rusa Doctor Web. Este es un serio problema para los usuarios, porque usando este malware, los atacantes pueden obtener fácilmente códigos de autenticación de dos factores usados en cuentas de correos, bancos y redes sociales.

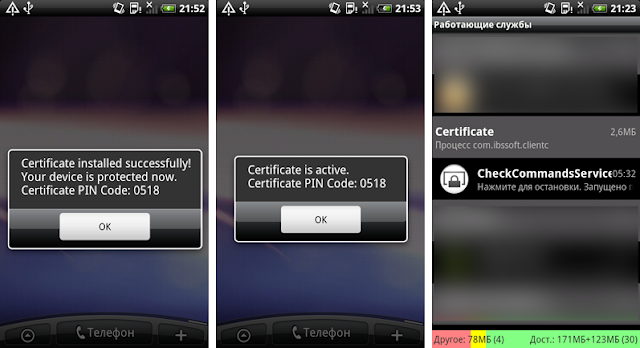

El malware, Android.Pincer.origin, es la segunda versión del malware Android.Pincer y es distribuido como un certificado de seguridad que el usuario tiene que instalar.

Al ejecutarse la aplicación Android.Pincer.2.origin, el usuario vera una notificación falsa diciendo que el certificado fue exitosamente instalado, después, no se percibe mayor actividad.

El malware se conecta a un servidor y envía los mensajes de texto junto con el modelo del teléfono inteligente, el serial, el número IMEI, la versión de Android y el número de teléfono.

El malware entonces recibe instrucciones de comandos en el siguiente formato:

|

start_sms_forwarding [número de teléfono] |

Se intercepta la comunicación de determinado número |

|

stop_sms_forwarding |

Detiene la intercepción de mensajes |

|

send_sms [Número de teléfono y texto |

Envía un mensaje usando los parámetros especificados |

|

simple_execute_ussd |

Envía un mensaje USSD |

|

stop_message |

Despliega un mensaje en la pantalla del dispositivo móvil. |

|

set_urls |

Cambia la dirección del servidor de control |

|

ping |

Envía un SMS con el texto 'ping' a un número previamente especificado. |

|

set_sms_number |

Cambia el número al que los mensajes "ping" son enviados. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

El comando start_sms_forwarding es de particular interés para los atacantes, ya que permite determinar el número del cual el troyano interceptará los mensajes. Esta característica utiliza el troyano para realizar ataques dirigidos y robar mensajes específicos.