Última actualización a Joomla 3.7.1 soluciona ataque crítico de inyección SQL

Si su sitio web está basado en el popular gestor de contenidos Joomla, asegúrese de haber actualizado la plataforma a la última versión liberada el día de hoy.

Joomla, el segundo gestor de contenidos más popular de código abierto, reportó haber parchado una vulnerabilidad crítica en el núcleo de su software.

Se invita fuertemente a los administradores de sitios web a que instalen inmediatamente la última versión de Joomla 3.7.1 para solucionar la vulnerabilidad crítica de inyección SQL (CVE-2017-8917) que afecta sólo a la versión 3.7.0.

“El filtrado inadecuado de los datos solicitados conduce a una vulnerabilidad de inyección SQL”, indica la nota.

La vulnerabilidad de inyección SQL en Joomla 3.7.0 fue responsablemente reportada a la empresa la semana pasada por Marc-Alexandre Montpas, un investigador de seguridad para Securi, .

De acuerdo con el investigador, “la vulnerabilidad es fácil de explotar y no requiere una cuenta con privilegios en el sitio víctima”, lo que puede permitir a los atacantes robar de manera remota información importante de la base de datos y ganar acceso no autorizado al sitio web.

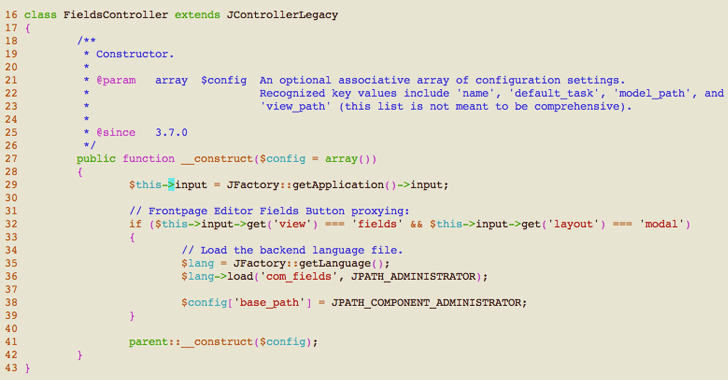

La vulnerabilidad de inyección SQL es originada por el parámetro com_fields, el cual fue introducido en la versión 3.7.

/index.php?option=com_fields&view=fields&layout=modal

“De esta manera, para explotar la vulnerabilidad, todo lo que el atacante tiene que hacer es agregar los parámetros adecuados a la URL para poder inyectar consultas SQL anidadas”.

Exploit para prueba de concepto:

http://target-joomla-website.com/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml(1,concat(0x3e,user()),0)

Debido a que a los ciberdelincuentes no les toma mucho tiempo explotar esta vulnerabilidad contra millones de sitios web, se recomienda descargar la última versión de Joomla para su sitio y también informar a otros sobre la liberación de la actualización crítica.